Враг inside

За последние два года количество компьютерных преступлений в России выросло более чем вдвое. Такая динамика связана с повышением ценности конфиденциальной информации: она приобрела реальную стоимость, которая определяется величиной прибыли от ее использования или размером вероятного ущерба владельцу. В результате мотивы к совершению преступлений в сфере высоких технологий множатся. Как и возможности: корпоративные компьютерные сети расширяются, конфигурация их меняется, объектов вторжений в информационные системы становится все больше, а инструменты атак постоянно обновляются. Это лишь краткий список причин, вызывающих рост информационной преступности.

Помоги себе сам

Директор

Недооценивая важность защиты информации, компании

делают основной упор на физическую безопасность (пропускной режим,

охрану, систему видеонаблюдения и так далее). Но если десять лет назад

это было оправдано, то сейчас ситуация существенно изменилась. «Настали

времена, когда самая конфиденциальная информация лежит не в сейфе

у директора, а на жестком диске компьютера. Можно даже точно сказать

где — в папке „Мои документы“, — рассказывает директор ООО „Альтерна“

Недооценивая важность защиты информации, компании

делают основной упор на физическую безопасность (пропускной режим,

охрану, систему видеонаблюдения и так далее). Но если десять лет назад

это было оправдано, то сейчас ситуация существенно изменилась. «Настали

времена, когда самая конфиденциальная информация лежит не в сейфе

у директора, а на жестком диске компьютера. Можно даже точно сказать

где — в папке „Мои документы“, — рассказывает директор ООО „Альтерна“

Чтобы заполучить необходимую информацию и нанести

компании финансовый ущерб, достаточно проникнуть в ее информационную

систему или вывести из строя

В зависимости от вида деятельности и целей компании

можно выделить наиболее важные направления обеспечения информационной

безопасности. Для одних приоритетом является предотвращение утечки

информации (маркетинговых планов, перспективных разработок и так

далее). Другие могут пренебречь конфиденциальностью внутренней

информации и сосредоточить внимание на ее целостности. Например, для

банка важно в первую очередь обеспечить подлинность обрабатываемых

платежных поручений. Для

Цена разгильдяйства

Наиболее распространенный миф из области защиты информации, бытующий

Почему они совершают преступления против собственной компании? Причин множество. Самая распространенная — неудовлетворенность статусом или зарплатой. Другой нередкий случай: сотрудник при увольнении затаил обиду и хочет отомстить компании, ее руководству. Больших бед можно ждать, если злоумышленник облечен внушительными полномочиями и имеет доступ к широкому спектру информации. Громадный ущерб, например, способен нанести сотрудник отдела автоматизации, информатизации и телекоммуникаций, обладающий достаточными квалификацией и опытом: ему могут быть известны пароли ко всем используемым системам. Таких «лазутчиков» трудно обнаружить: они способны обходить защитные механизмы.

Однако больше всего убытков компании причиняет неграмотность и халатность персонала:

— Именно сотрудники компании и являются главной угрозой, — рассказывает Эрнест Карапетян. — Только неграмотное использование электронной почты привело к распространению по всему миру таких «червей», как Love San и I love you, убытки от которых составляют десятки, а то и сотни миллионов долларов. Половина паролей, придуманных рядовыми сотрудниками, состоят из цифр дат рождения и имени дочери или сына. Такие пароли подбираются элементарно. Но даже если системный администратор назначает пароль из труднозапоминаемой комбинации букв и цифр, работники, не долго думая, на виду у всех приклеивают его на монитор или ставят галочку «запомнить пароль», чтобы не набирать каждый раз заново. В результате доступ к компьютеру и корпоративной сети открыт любому желающему.

Велосипед уже изобретен

Большинство специалистов связывают беспечность менеджмента и персонала,

Во всем мире принято строить комплексную систему защиты поэтапно. Первый этап — информационное обследование. Определяется, от чего в первую очередь необходимо защищаться компании. Строится «модель нарушителя», которая описывает его квалификацию, средства для реализации атак, обычное время их проведения и прочее. В результате вырабатываются рекомендации для устранения выявленных угроз, правильного выбора и применения средств защиты. Следующий этап — приобретение, установка и настройка рекомендованных средств и механизмов, в совокупности обеспечивающих защиту системы обработки данных от посторонних лиц, системы обработки данных от пользователей, пользователей друг от друга, каждого пользователя от себя самого, системы обработки от самой себя.

С течением времени средства защиты устаревают, выходят новые версии систем обеспечения информационной безопасности, постоянно расширяется список обнаруженных атак и «брешей», меняются технология обработки информации, программные и аппаратные средства, персонал компании. Создание системы информационной безопасности — бесконечный эволюционный процесс, требующий немалых затрат. Безопасность стоит как минимум зарплаты высококлассных специалистов, качественного оборудования и лицензионного программного обеспечения.

Важнейший элемент системы — корпоративная политика информационной безопасности. Рассказывает один из руководителей малого предприятия: «Основные принципы политики безопасности таковы: никто не имеет права подходить к компьютеру сотрудника кроме самого сотрудника и системного администратора; компьютер никогда не остается без присмотра включенным; никто не может увидеть ни одного файла с моего компьютера по сети; применяются только те службы и протоколы, которые необходимы в данный момент».

По мнению специалистов, даже выполнение элементарных

требований безопасности (четкое разграничение прав доступа

пользователей к системе, соблюдение правил

Дополнительные материалы:

Опасная наивность

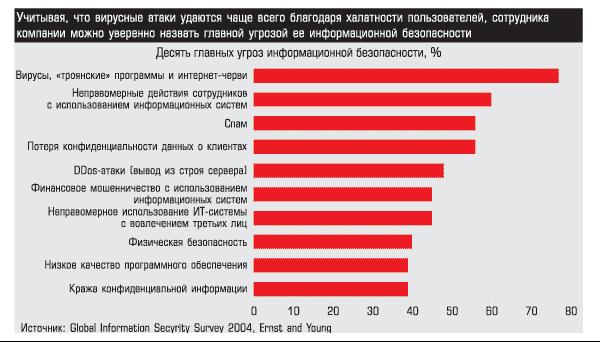

Исследование, проведенное в 2004 году Ernst & Young (Global

information security survey), охватившее 1233 организации в 51 стране,

выявило: мировой бизнес относится к информационной безопасности крайне

беспечно. Только 20% опрошенных

Главным фактором, снижающим эффективность системы информационной безопасности, респонденты назвали «недостаточную осведомленность персонала». При этом лишь 28% из них указали «повышение осведомленности о безопасности и проведение тренингов для персонала» в качестве первоочередной задачи.

«Неправомерные действия сотрудников с использованием

информационных систем» — этот вид угроз для информационной безопасности

занял второе место после «вирусов, троянских программ

Менее половины респондентов проводят регулярные тренинги для сотрудников на тему информационной безопасности и использования данных.

Только 24% опрошенных поставили департамент (отдел) безопасности на самый высокий уровень в рейтинге подразделений, обеспечивающих нужды организации.

Профессионалов меньше, чем пальцев на руке

Банковский бизнес в вопросах информационной безопасности далеко впереди, считает исполнительный директор ОАО «Банк24.ру» (Екатеринбург) Борис Дьяконов.

|

| Борис Дьяконов |

Когда речь идет об информационной безопасности, важно понимать: суть проблемы не в аудите, не в программах и даже не в конкретных людях, а в эффективно работающих процедурах, направленных на предотвращение несанкционированного доступа, поддержание системы в закрытом состоянии, в механизмах «разбора полетов» — быстрого реагирования в случае нарушения интегральности данных. Риск, порождаемый человеческим фактором, можно значительно снизить: методологически (политикой, инструкциями, положениями и регламентами), с помощью средств пропускного режима, техническими средствами, наконец. Эти вопросы вполне решаемы.

Пожалуй, для банков самая большая проблема в области информационной безопасности — недостаток специалистов. В Екатеринбурге профессионалов в банковской информационной безопасности меньше, чем пальцев на одной руке.